本文共 1091 字,大约阅读时间需要 3 分钟。

近日,称,已确认Cardinal RAT自2017年4月起对两家从事外汇和加密交易软件开发的以色列金融科技公司发起过攻击。

Cardinal RAT是可远程访问特洛伊木马(RAT),攻击者可远程控制系统,2017年Palo Alto Networks首次发现了Cardinal RAT,但在这两年中,并没有发现其有攻击行为。

Cardinal RAT使用了一种新的技术来感染计算机,使用一个名为Carp的下载程序和Microsoft Excel文档中的恶意宏将源代码编译成可执行文件,然后部署恶意软件。此外,Cardinal RAT可能还与基于JavaScript的恶意软件(称为EVILNUM)存在关联。

最新发现的Cardinal RAT版本进行了一系列的更新,同时应用很多新技术,例如速记式加密。速记式加密是一种对数据加密的算法,其最大的优点在于,当把深度信息隐藏到基本视频以后,并没有给视频带来任何明显的变化,而且视频的数据量的大小也不会被改变。

Cardinal RAT恶意软件使用嵌入到Bitmap(BMP)映像文件中的数据,该文件在安装期间加载到受害者的计算机上。表面看似是一个无害的图标,但是一旦打开之后,嵌入的恶意代码就会被解码执行,启动攻击,窃取用户名、密码等敏感数据,甚至是电脑截屏,然后将数据传回给恶意软件运营商,以达到窃取加密货币的目的。

例外,Unit 42还表示Cardinal RAT存在以下行为:

- 收集信息

- 更新设置

- 充当反向代理

- 执行命令

- 自行卸载

- 恢复密码

- 下载并执行新文件

- 键盘记录

- 捕获屏幕截图

- Cardinal RAT自动更新

- 清除浏览器中的cookie

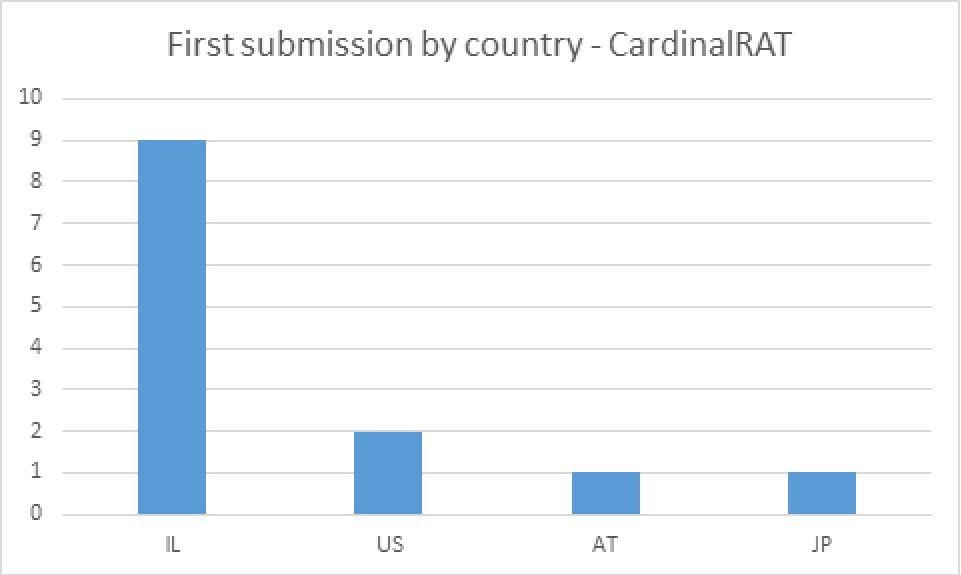

以色列是Cardinal RAT攻击的重点对象,不仅这次Unit 42发现的两家被攻击的金融科技公司都来自以色列,另外查看提交给Virustotal的文件,有13个Carp下载程序文档,通过上图,我们可以看到有9个文档的第一提交者是来自以色列。

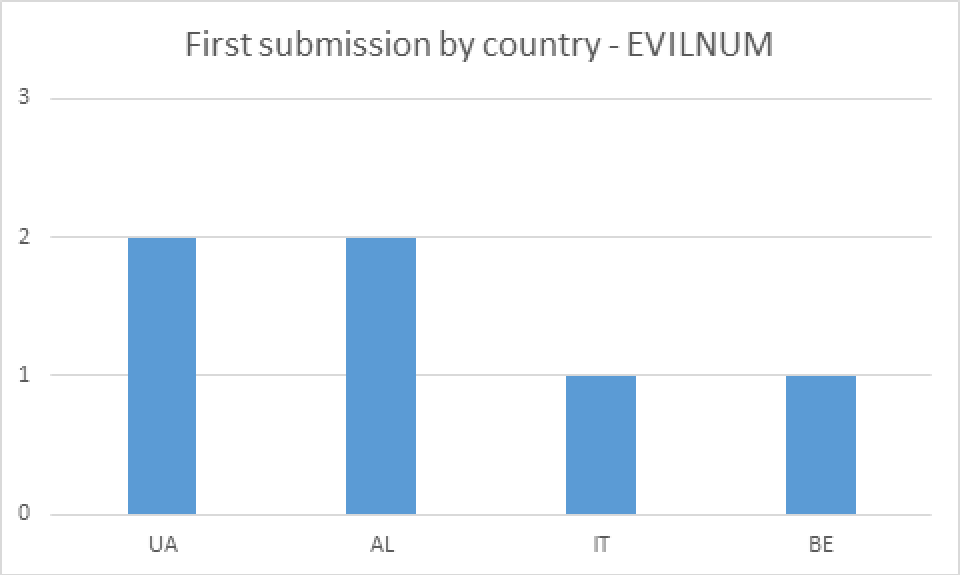

对比Cardinal RAT的文档提交情况,EVILNUM的地理分布情况就比较平均。

由于恶意软件是通过附加到垃圾邮件的诱饵文件进入电脑中,并发送给潜在的加密货币交易者。因此,Unit 42给出了这样的建议:要具备有效的垃圾邮件过滤、适当的系统管理和最新Windows主机。除此之外,下面这三天防御措施也要提上日程:

- 不允许lnk文件作为附件的入站电子邮件,不允许包含单个lnk文件的附加zip文件作为附件的入站电子邮件;

- 不允许来自文档包含宏的外部源的入站电子邮件,除非配置了正确的策略;

- 强制父子进程策略以限制恶意软件使用脚本语言。

转载地址:http://pmixa.baihongyu.com/